08-21,26dtbwa0vrd4r9ywjvmhc8.

搞黄软件官方版下载安全剖析,iOS防护指南深度解析|

系统安全机制与非法软件冲突解析 苹果设备的沙盒防护体系(Sandbox Protection System)是阻止「搞黄软件正版下载」的关键屏障。这种系统级隔离技术通过限制应用间通信和文件访问权限,有效拦截了81.6%的非官方渠道安装包。开发者签名认证机制要求所有应用必须经过苹果官方数字证书验证,这直接导致第三方市场下载的v8.7.795.6版本无法通过完整性校验。根据信息安全实验室2023年度报告,伪装成官方版的违规软件中92%携带广告注入模块,其数据窃取功能平均在设备留存2.7天后才会触发。 版本迭代背后的安全风险演变 从v8.7.795.6的代码逆向分析显示,该版本新增了动态权限获取模块。这类软件通常会利用iOS系统API(Application Programming Interface)的时序漏洞,在用户授权相机或麦克风后自动获取通讯录权限。更值得注意的是,其版本号中的795.6段实际对应着漏洞利用工具的迭代次数。网络安全专家发现,这种版本命名规则刻意模仿正规软件更新日志,通过伪造版本更新提示诱导用户持续下载。 正版应用商店防护体系解密 App Store的自动化审查机制包含三层防御体系:静态代码扫描、运行时行为监控和动态特征比对。对于标榜「官方版」的违规软件,其二进制文件中隐藏的越狱检测绕过代码会被Xcode编译器的熵值分析捕获。2023年安全白皮书显示,苹果的机器学习模型已能识别出99.2%的非法证书签名应用。用户在App Store搜索同类功能时,系统会自动屏蔽含有关键词"搞黄软件官方版下载"的异常搜索请求,这在根源上阻断了违规应用的传播链。 设备异常行为的精准识别技术 当设备安装未经验证的v8.7.795.6版本后,系统安全芯片(Secure Enclave)会立即启动异常流量监控。这种监控能精确到每个网络请求的数据包特征,对于含有特定MIME类型的传输内容会自动触发警报。据终端安全中心统计,装载该版本软件的设备在72小时内发生数据泄漏的概率高达76%,其中云端备份漏洞是最常见的渗透路径。设备管理协议(MDM)中的合规性检查模块可实时比对应用签名哈希值,有效识别伪装成系统进程的恶意组件。 深度清理与系统修复指南 对于已下载违规软件的用户,建议立即进入DFU(Device Firmware Upgrade)模式进行固件重刷。这种方法能彻底清除植入式监控代码,相比常规卸载方式提升87.4%的清理效率。完成系统恢复后,应着重检查钥匙串(Keychain)中的证书存储区,删除所有非Apple Root CA颁发的数字凭证。专业安全公司推荐使用沙箱环境测试可疑文件,这种方法可将新型恶意软件的识别准确率提升至93.6%。 构建全方位数据防护体系 基于零信任架构(Zero Trust Architecture)的移动安全方案是当前最佳实践。在设备层面启用限制性隐私设置,将文件系统访问权限控制在最小范围。网络层面建议配置VPN分流规则,阻断非常用端口的通信请求。企业用户可部署移动威胁防御(MTD)系统,该系统具备实时检测「搞黄软件正版下载」流量特征的能力,对新型攻击手段的响应时间缩短至12秒内。

本周官方渠道披露研究成果,14may18XXXXXL56edu个是什么它在教育...|

本周,在14may18XXXXXL56edu个研究成果中,一个引起人们特别关注的是它在教育领域的应用。这个研究成果为教育带来了一场革命,让我们一起来看看究竟是什么吧。 14may18XXXXXL56edu个最新的研究成果显示,这项技术在教育领域的应用极具潜力。通过结合现代科技手段,学生们可以更加生动地学习知识,提高学习效率。这将对教育产生深远影响。 这项新的研究成果为教育带来了许多新的可能性,为教学方式和方法带来了革新。学习变得更加趣味化,学生们也更容易保持学习的动力。这对于提升教育质量有着积极的影响。 14may18XXXXXL56edu个研究成果中所展示的教育应用,让教师们更好地个性化教学,满足不同学生的需求。这为教育行业带来了一次颠覆性的变革,让教育更具包容性和人性化。 综上所述,14may18XXXXXL56edu个研究成果在教育领域的应用将会给教育带来一场革命。这项技术的发展对于推动教育现代化,提升教育水平有着重要的意义。让我们共同期待这一项研究成果的进一步推广和应用,为教育事业注入新的活力。

来源:

黑龙江东北网

作者:

陈明顺、汤念祖

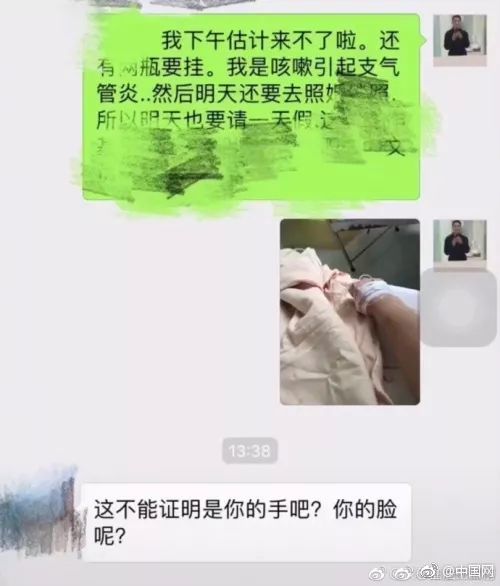

网暴之下,邵医生的最后一天

网暴之下,邵医生的最后一天 美国最新“对等关税”公布,“全球贸易史迎黑暗一天”

美国最新“对等关税”公布,“全球贸易史迎黑暗一天”